A TechCrunch egy különösen veszélyes androidos kémprogramra hívta fel a figyelmet, amely ravasz technikákkal figyeli meg a felhasználókat és szinte lehetetlenné teszi az eltávolítását. Az alkalmazás az Android beépített funkcióit – például az átfedési engedélyeket (overlay) és az eszközadminisztrátori jogosultságokat – használja ki, hogy teljesen elrejtőzzön a felhasználó elől és megakadályozza a leállítását.

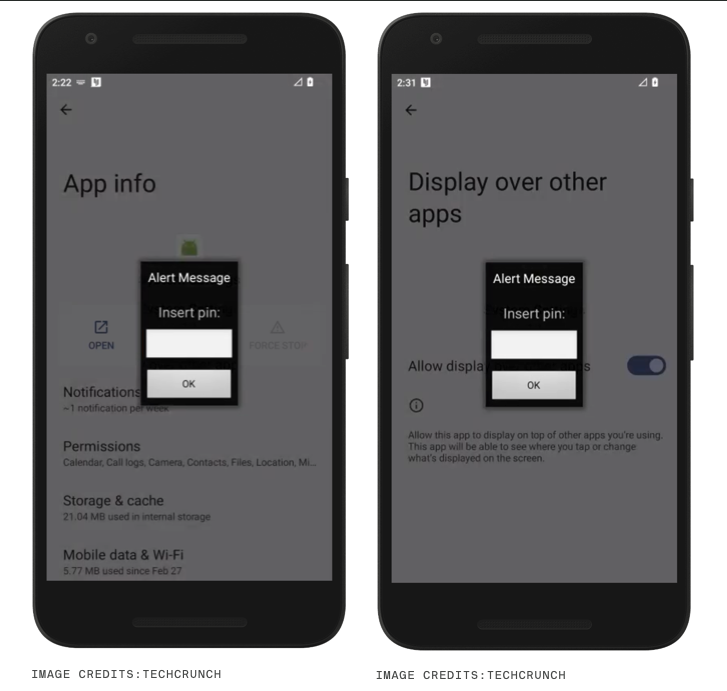

A kémprogram egyik legriasztóbb jellemzője a jelszóval védett eltávolítási mechanizmus. Minden próbálkozásnál egy felugró ablak jelenik meg, amely csak az előre beállított – és kizárólag a telepítő, azaz a megfigyelő által ismert – jelszóval zárható be. Ezáltal az app eltávolítása a legtöbb felhasználó számára gyakorlatilag lehetetlen.

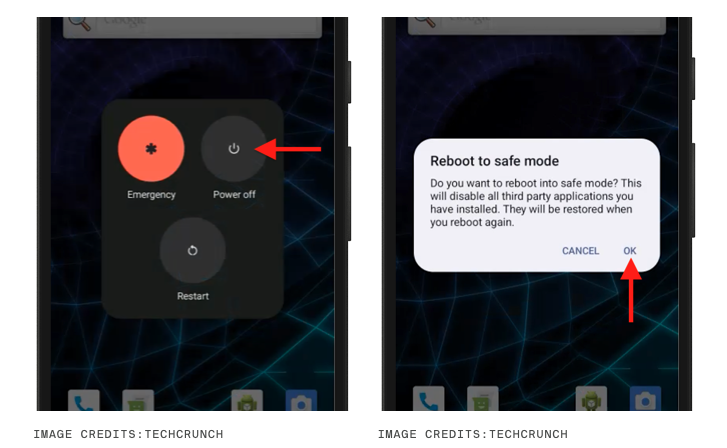

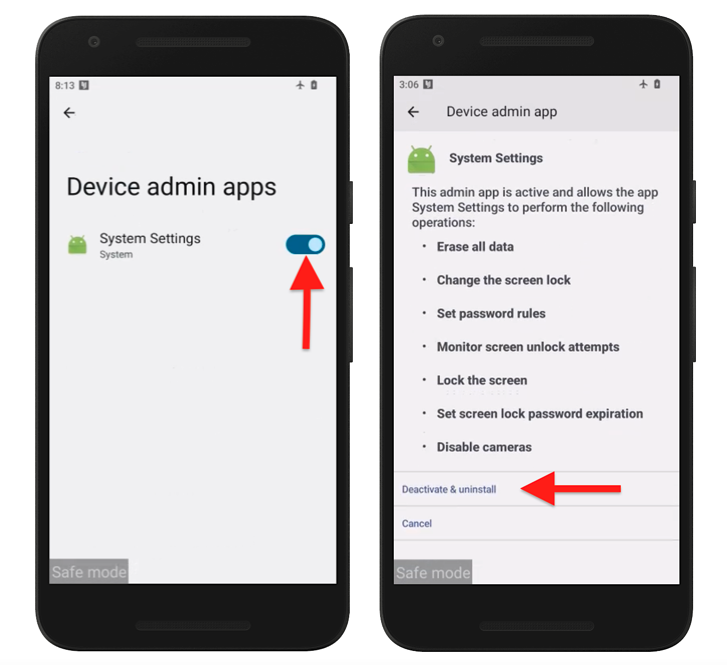

Van azonban megoldás: az eszköz „Biztonságos módba” (Safe Mode) való indításával a felhasználó ideiglenesen letilthatja a harmadik féltől származó alkalmazásokat. Ilyenkor lehetőség nyílik az eszközadminisztrátori jogok visszavonására és a kémprogram végleges eltávolítására is.

Az alkalmazás különösen alattomos módon viselkedik: rendszeralkalmazásnak álcázza magát, például „System Settings” (rendszerbeállítások) néven fut, és nem jelenik meg az alkalmazáslistában sem. A Play Áruházból nem tölthető le – jellemzően fizikai hozzáférés során, kézi (sideloading) módszerrel telepítik az áldozat eszközére.

Bár hasonló appokat gyakran „szülői felügyeletként” vagy „céges eszközkezelésként” hirdetnek, sok esetben burkoltan párkapcsolati megfigyelésre is használják őket – ami számos országban törvényellenes. Ráadásul ezek az alkalmazások többnyire kívül esnek a Google vagy más nagy platformszolgáltatók ellenőrzésén.

A TechCrunch riportja rámutat: az Android védelmi rendszerei jelenleg nem elég hatékonyak az ilyen típusú, rosszindulatú célokra készült alkalmazások kiszűrésében. A szakértők szerint elengedhetetlen lenne az overlay engedélyek és az eszközadminisztrátori hozzáférés szigorúbb kontrollja, valamint a nem hitelesített alkalmazások automatikus blokkolása. Addig is a felhasználók maguknak kell gondoskodniuk eszközeik védelméről – például csak megbízható forrásból származó alkalmazásokat telepítsenek, és rendszeresen ellenőrizzék a készülék biztonsági beállításait.

(via)Utazz, böngéssz, spórolj – Saily eSIM

Nemzetközi mobilnet utazóknak, azonnali aktiválás, 5% kedvezmény! Próbáld ki a Saily eSIM-et, és élvezd a gondtalan netezést világszerte.

Fedezd fel a Saily-t

Állásfoglalásunk a szabad sajtó mellett

Hiszünk abban, hogy a szabad sajtó a demokratikus társadalom egyik alappillére – nemcsak a közéletben, hanem a kultúrában és technológia világában is. Egy sokszínű, szabad médiakörnyezet nemcsak az olvasóknak nyújt értéket, hanem bennünket is inspirál és erősít. Kiállunk amellett, hogy minden hangnak legyen tere és szabadsága – akkor is, ha szórakoztat, akkor is, ha kérdez, kritizál vagy vitát generál. Csak így születhet valódi párbeszéd – és csak így maradhatunk szabadok.